Avez-vous entendu parler de l’augmentation de la fréquence des attaques par déni de service distribué (DDoS) ? En 2022, il y a eu plus de 10 millions d’attaques DDoS dans le monde. Il est plus important que jamais de protéger vos entreprises et sites Web en ligne contre les attaques DDoS.

Si vous avez déjà subi un DDoS, il est toujours possible de se préparer à de nouvelles attaques. La solution est plus simple que vous ne le pensez.

Gardez cela à l’esprit pendant que vous lisez la suite. Nous expliquerons les derniers conseils sur les attaques DDoS, comment se protéger contre les attaques et quels types d’attaques peuvent se produire contre votre site Web.

Pourquoi se préparer aux futures menaces DDoS ?

DDoS est une menace sérieuse pour la sécurité de votre site Web et la confidentialité de vos clients. En juillet 2021, 68 % des chefs d’entreprise déclaraient que leur entreprise avait subi une attaque DDoS au cours des 12 derniers mois . Un nombre plus élevé d’attaques visaient le Royaume-Uni (76 %) et les États-Unis (73 %) et un peu moins visaient leurs homologues allemands (59 %) et français (56 %). Les attaques sont maintenant jusqu’à 30 000 par jour.

Dans un autre développement, les motifs des attaques DDoS (généralement perpétrées par des cybercriminels) ont évolué pour inclure les attaquants malveillants, qui peuvent acheter une méthode d’attaque DDoS pour aussi peu que 150 $ sur le dark web.

Comment fonctionne une attaque DDoS ?

Les attaques DDoS sont menées avec des réseaux de machines connectées à Internet.

Ces réseaux sont constitués d’ordinateurs et d’autres appareils (tels que les appareils IoT) qui ont été infectés par des logiciels malveillants , ce qui leur permet d’être contrôlés à distance par un attaquant. Ces appareils individuels sont appelés bots (ou zombies), et un groupe de bots est appelé botnet .

Une fois qu’un botnet a été établi, l’attaquant peut diriger une attaque en envoyant des instructions à distance à chaque bot.

Lorsque le serveur ou le réseau d’une victime est ciblé par le botnet, chaque bot envoie des requêtes à l’ adresse IP de la cible , ce qui peut entraîner une surcharge du serveur ou du réseau, entraînant un déni de service au trafic normal.

Étant donné que chaque bot est un appareil Internet légitime, il peut être difficile de séparer le trafic d’attaque du trafic normal.

Quels sont les types courants d’attaques DDoS ?

Différents types d’attaques DDoS ciblent différents composants d’une connexion réseau. Afin de comprendre le fonctionnement des différentes attaques DDoS, il est nécessaire de savoir comment une connexion réseau est établie.

Une connexion réseau sur Internet est composée de nombreux composants ou « couches » différents. Comme pour la construction d’une maison à partir de zéro, chaque couche du modèle a un objectif différent.

Le modèle OSI , illustré ci-dessous, est un cadre conceptuel utilisé pour décrire la connectivité réseau en 7 couches distinctes.

Attaques de la couche application

Parfois appelée attaque DDoS de couche 7 (en référence à la 7e couche du modèle OSI), le but de ces attaques est d’épuiser les ressources de la cible pour créer un déni de service.

Les attaques ciblent la couche où les pages Web sont générées sur le serveur et livrées en réponse aux requêtes HTTP . Une seule requête HTTP est peu coûteuse en termes de calcul côté client, mais il peut être coûteux pour le serveur cible d’y répondre, car le serveur charge souvent plusieurs fichiers et exécute des requêtes de base de données afin de créer une page Web.

Il est difficile de se défendre contre les attaques de couche 7, car il peut être difficile de différencier le trafic malveillant du trafic légitime.

Attaques protocolaires

Les attaques de protocole, également connues sous le nom d’attaques par épuisement d’état, provoquent une interruption de service en consommant excessivement les ressources du serveur et/ou les ressources des équipements réseau tels que les pare -feu et les équilibreurs de charge.

Les attaques de protocole utilisent les faiblesses des couches 3 et 4 de la pile de protocoles pour rendre la cible inaccessible.

Inondation SYN

Un SYN Flood est analogue à un travailleur dans une salle d’approvisionnement recevant des demandes de l’avant du magasin.

Le travailleur reçoit une demande, va chercher le colis et attend la confirmation avant de présenter le colis. Le travailleur reçoit alors de nombreuses autres demandes de colis sans confirmation jusqu’à ce qu’il ne puisse plus transporter de colis, soit débordé et que les demandes commencent à rester sans réponse.

Cette attaque exploite la poignée de main TCP – la séquence de communications par laquelle deux ordinateurs initient une connexion réseau – en envoyant à une cible un grand nombre de paquets TCP “Demande de connexion initiale” SYN avec des adresses IP source usurpées .

La machine cible répond à chaque demande de connexion, puis attend la dernière étape de la poignée de main, qui ne se produit jamais, épuisant les ressources de la cible dans le processus.

Attaques volumétriques

Cette catégorie d’attaques tente de créer une congestion en consommant toute la bande passante disponible entre la cible et l’Internet plus large. De grandes quantités de données sont envoyées à une cible en utilisant une forme d’amplification ou un autre moyen de créer un trafic massif, comme les requêtes d’un botnet.

Amplification DNS

Une amplification DNS , c’est comme si quelqu’un appelait un restaurant et disait “Je vais prendre un de tout, s’il vous plaît, rappelez-moi et répétez toute ma commande”, où le numéro de rappel appartient en fait à la victime. Avec très peu d’effort, une longue réponse est générée et envoyée à la victime.

En faisant une demande à un serveur DNS ouvert avec une adresse IP usurpée (l’adresse IP de la victime), l’adresse IP cible reçoit alors une réponse du serveur.

Quel est le processus pour atténuer une attaque DDoS ?

La principale préoccupation dans l’atténuation d’une attaque DDoS est de faire la différence entre le trafic d’attaque et le trafic normal.

Par exemple, si le site Web d’une entreprise est inondé de clients enthousiastes pour la sortie d’un produit, couper tout le trafic est une erreur. Si cette entreprise a soudainement une augmentation du trafic provenant d’attaquants connus, des efforts pour atténuer une attaque sont probablement nécessaires.

Atténuer une attaque DDoS multi-vecteurs nécessite une variété de stratégies afin de contrer différentes trajectoires.

D’une manière générale, plus l’attaque est complexe, plus il est probable que le trafic d’attaque sera difficile à séparer du trafic normal – l’objectif de l’attaquant est de se fondre autant que possible, rendant les efforts d’atténuation aussi inefficaces que possible.

Les tentatives d’atténuation qui impliquent de supprimer ou de limiter le trafic sans discernement peuvent éliminer le bon trafic avec le mauvais, et l’attaque peut également modifier et s’adapter pour contourner les contre-mesures. Afin de surmonter une tentative complexe de perturbation, une solution en couches offrira le plus grand avantage.

Routage trou noir

Une solution disponible pour pratiquement tous les administrateurs réseau consiste à créer une route trou noir et à canaliser le trafic vers cette route. Dans sa forme la plus simple, lorsque le filtrage par trou noir est mis en œuvre sans critères de restriction spécifiques, le trafic réseau légitime et malveillant est acheminé vers une route nulle, ou trou noir, et supprimé du réseau.

Limitation de débit

Limiter le nombre de requêtes qu’un serveur acceptera sur une certaine fenêtre de temps est également un moyen d’atténuer les attaques par déni de service.

Bien que la limitation du débit soit utile pour empêcher les scrapers Web de voler du contenu et pour atténuer les tentatives de connexion par force brute , elle sera probablement insuffisante à elle seule pour gérer efficacement une attaque DDoS complexe.

Néanmoins, la limitation du débit est un élément utile dans une stratégie efficace d’atténuation des attaques DDoS.

Firewall d’applications Web

Un pare-feu d’application Web (WAF) est un outil qui peut aider à atténuer une attaque DDoS de couche 7. En plaçant un WAF entre Internet et un serveur d’origine, le WAF peut agir comme un proxy inverse , protégeant le serveur ciblé de certains types de trafic malveillant.

Diffusion réseau Anycast

Cette approche d’atténuation utilise un réseau Anycast pour disperser le trafic d’attaque sur un réseau de serveurs distribués au point où le trafic est absorbé par le réseau.

Comme canaliser une rivière impétueuse vers des canaux séparés plus petits, cette approche étend l’impact du trafic d’attaque distribué au point où il devient gérable, diffusant toute capacité perturbatrice.

La fiabilité d’un réseau Anycast pour atténuer une attaque DDoS dépend de la taille de l’attaque ainsi que de la taille et de l’efficacité du réseau.

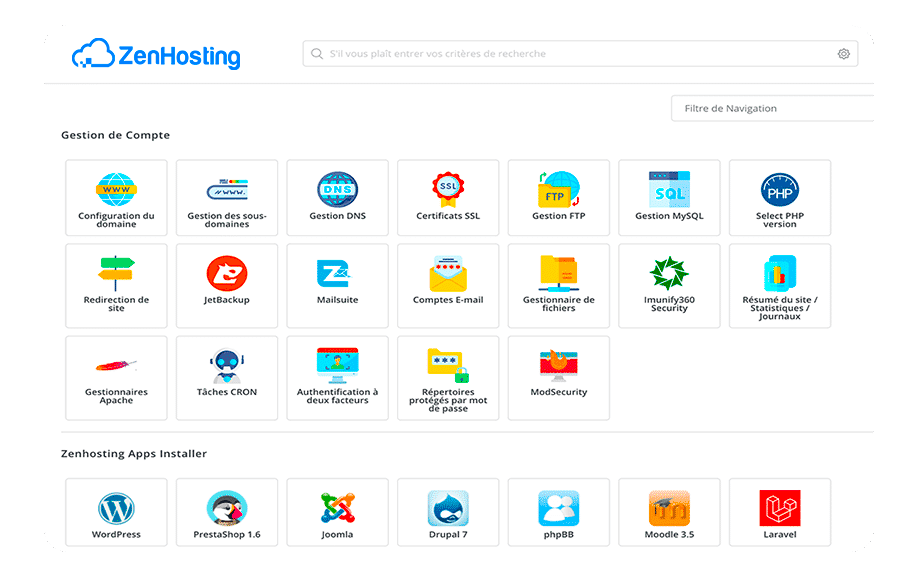

Pourquoi faire confiance à Zenhosting ?

Le CDN supersonique et le DNS Premium de Zenhosting fonctionnent avec n’importe quel domaine enregistré n’importe où .

- Nos produits de sécurité CDN et PremiumDNS garantissent que les attaques DDoS sont atténuées et que les entreprises restent en ligne.

- Nous vendons les deux produits en tant que modules complémentaires, même si vous n’avez pas enregistré votre domaine chez nous .

- Chez Zenhosting, nous croyons en la neutralité du Net , et cela reflète notre tarification.

- Nous pensons que la véritable technologie et la sécurité de niveau entreprise doivent être abordables pour tous. Pas seulement les plus gros joueurs.

Cet Article est utile ? Votez